Cómo proteger los contenedores de aplicaciones o servicios

Cada vez está más extendido el uso de contenedores para desplegar aplicaciones o servicios, pero hay un serie de amenazas que pueden poner en riesgo

Blog

Cada vez está más extendido el uso de contenedores para desplegar aplicaciones o servicios, pero hay un serie de amenazas que pueden poner en riesgo

Un error grave en PHP7 permite la ejecución de código remoto en el servidor y tomar el control del mismo, esta vulnerabilidad recibe el CVE:

Según el Centro Criptográfico Nacional, durante el año pasado se registraron 33.000 ciberataques ya que en la mayoría de los casos las empresas no están

Un investigador italiano ha encontrado en el popular gestor de contenidos (CMS) Joomla, una vulnerabilidad que comprometería miles de web en todo el mundo, la

Una investigadora de Project Zero (Equipo de analistas de seguridad de Google), ha encontrado pruebas de una vulnerabilidad que se está explotando de manera activa,

Dentro de la infraestructura de una red el router es una pieza clave. Normalmente es instalado por parte de las compañías de servicios de Internet

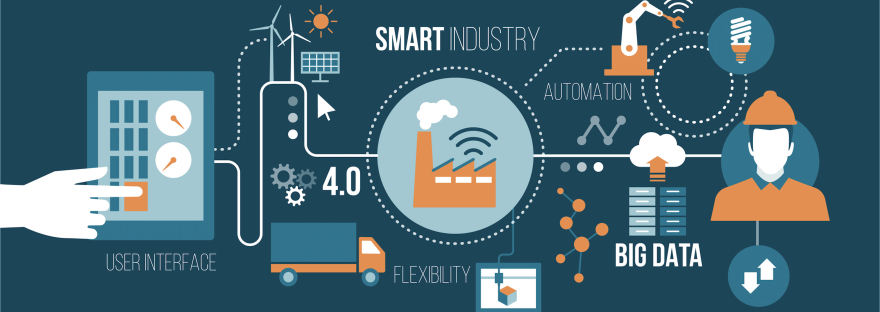

La cuarta revolución es la que denominamos como la aplicación de Internet a la industria en el manejo de los productos, usando la digitalización, la Tecnología de la

Como vimos en posts anteriores, la formación y concienciación a los empleados en materia de ciberseguridad es una de las asignaturas pendientes de la mayoría

El servicio de terminal server en servidores windows o equipos windows (que usa el protocolo RDP), es muy utilizado para acceder de forma remota a

Faraday implementa un nuevo concepto dentro del mundo del pentest, IPE (Integrated Penetration-Test Environment), esta herramienta esta desarrollada en Python, es multiusuario y ha sido